INFORMATIV. WEITERBILDEND. AKTUELL.

ITLEAGUE

UNSER BLOG

FÜR DICH

Hier findest Du sowohl spannende technische Informationen als auch Berichte über unsere Veranstaltungen und Partner.

Workplace-as-a-Service: Immergrüne Arbeitsplätze im Mietmodell!

Was ist it-league-Workplace-as-a-Service (WaaS) und welche Vorteile hat der Arbeitsplatz im Mietmodell? Das und mehr erfahren Sie in diesem Blogartikel.

Was ist Ransomware und wie kann man sich schützen?

Wie sollte man sich vor Cyber-Nötigung durch Ransomware schützen? Wir haben den Ratschlag des BSI genauer unter die Lupe genommen.

E-Mail-Archivierung: E-Mails revisionssicher aufbewahren!

Ob Ihr Unternehmen von der verpflichtenden E-Mail-Archivierung betroffen ist und worum Sie sich jetzt unbedingt kümmern müssen, hier im Artikel.

Information Security Management: Mit Information Security sowie Datenschutz starke Synergiepotenziale erreichen!

Mit welchen Schritten Sie in Ihrem Unternehmen ein sicheres Information Security Management umsetzen können, erfahren Sie in unserem IT-Blog.

Security-as-a-Service: Mit webbasierter IT-Sicherheit zum Unternehmenserfolg!

Was Security-as-a-Service ist und welche Lösungen wir für die IT-Sicherheit in Ihrem Unternehmen empfehlen, erfahren Sie in unserem Blogartikel.

Auch der digitale Nachlass sollte geregelt sein!

Was der digitale Nachlass alles beinhalten kann und warum Sie sich überlegen sollten, wer Ihren digitalen Nachlass organisieren soll.

Schwachstellen- und Patchmanagement: Identifizieren und beheben!

Wie Sie mit einem soliden Patchmanagement sowie einem kontinuierlichen Schwachstellenmanagement Ihr Unternehmensnetzwerk schützen.

Smishing: Tückische Paketankündigung mit Schadsoftware im Schlepptau

Was Smishing ist und wie Sie sich und Ihr Unternehmen schützen und Ihre Mitarbeiter dafür sensibilisieren können, erfahren Sie in unserem Blog.

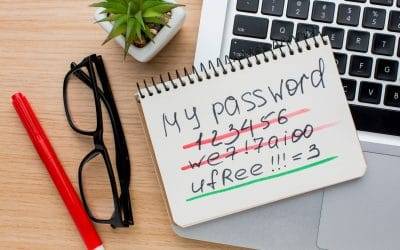

Passwort Stealing: Gelegenheit macht Passwortdiebe!

Passwort Stealing: Gelegenheit macht Passwortdiebe! Internetkriminalität nimmt inzwischen unglücklicherweise immer größere Ausmaße an. Erschwerend kommt hinzu, dass eine Majorität aller erfolgreichen Internetangriffe auf schlechte Passwörter zurückzuführen ist. Dabei...

Backup- und Disaster Recovery: Datensicherheit statt Datenverlust!

Backup- und Disaster Recovery: Datensicherheit statt Datenverlust! IT-Ausfälle und Datenverluste sind nicht nur lästig, sie sind existenzgefährdend und kosten normalerweise auch viel Geld. Erschwerend kommt hinzu, dass Unternehmen im Rahmen der EU-DSGVO geeignete...

WLAN-Sicherheit: Gesichertes WLAN-Netz durch einen ganzheitlichen Sicherheitsansatz!

WLAN-Sicherheit: Gesichertes WLAN-Netz durch einen ganzheitlichen Sicherheitsansatz! Drahtlosnetzwerke sind heute allgegenwärtig und aus dem Geschäftsalltag nicht mehr wegzudenken. Viel mehr noch, „WLAN jederzeit, überall und zuverlässig“ ist zu einer...

Multi Cloud – Das Bereitstellungsmodell der Zukunft!

Alle Vor- und Nachteile der Multi Cloud – was Sie jetzt über das Bereitstellungsmodell der Zukunft wissen müssen und wie Sie es erfolgreich nutzen.